目次

Bluetooth に関する非常に危険なセキュリティ上の問題、「BlueBorne」について

iPhone 8やiPhone Xの発表で心躍る中、深刻なニュースが飛び込んできました。

ヘッドセットや、音楽プレーヤー、スマートウォッチなどと接続する際に利用される、「Bluetooth」に関する非常に危険な脆弱性(セキュリティ上の問題)「BlueBorne」が見つかったと、セキュリティベンダーである、armisが報告しました。

履歴

2017/09/13 記事作成

Android、iOS、Linux、Windowsに影響を与える

まず今回のBlueBorneですが、影響範囲が甚大で、Android、iOS、Linux、Windowsが対象となります。

このBlueBorneが悪用されると、Bluetoothが有効になっているだけで、デバイスを乗っ取られてしまう可能性がある、非常に危険な脆弱性です。

Androidの場合

リリースされている全てのバージョンの、スマートフォン、タブレット、ウェアラブル端末(Bluetooth Low Energyのみを使用しているものを除く)は、今回のBlueBorneの影響で、4つの脆弱性の影響を受けます。

- CVE-2017-0781(リモートコマンド実行の脆弱性)

- CVE-2017-0782(リモートコマンド実行の脆弱性)

- CVE-2017-0785(情報漏洩の脆弱性)

- CVE-2017-0783(中間者攻撃の脆弱性

対策

Googleが既に対策パッチを作成済みで、各メーカーに対し、Nougat 7.0とMarshmallow 6.0向けのパッチを2017年8月7日に提供済みで、各メーカーが、2017/09/09のセキュリティアップデートを用意しており、既にそれを適用しているのであれば、対策されていることになります。

もし、当該のセキュリティアップデートが適用されていないのであれば、Bluetoothをオフにすることが強く推奨されています。

iOSの場合

iOS 9.3.5以下のOSがインストールされている全てのiPhone、iPad、iPod touch、バージョン7.2.2以下のApple TVが、今回のBlueBorneの影響を受けます。

報告先では、どの脆弱性の影響を受けるのか、具体的には記載されていませんが、リモートコマンド実行の脆弱性が影響を受けるとのことなので、CVE-2017-0781、CVE-2017-0782のいずれかまたは、両方の影響を受ける可能性があります。

対策

ただし、iOSデバイスについては、既にリリリースされているiOS 10で対策されていますので、アップデートの提供がまだ行われているデバイスのユーザーであれば、ソフトウェアアップデートを行うだけで対策を行うことが出来ます。

もし、まだアップデートを適用していないデバイスを持っている場合は、Bluetoothをオフにして使用することが強く推奨されています。

Linuxの場合

Linuxについては、BlueZを実行している全てのLinuxデバイスおよび、カーネルのバージョンが3.3-rc1の全てのデバイスが影響を受けます。

- CVE-2017-1000250(情報漏洩の脆弱性 BlueZが動作しているデバイスが対象)

- CVE-2017-1000251(リモートコマンド実行の脆弱性 カーネル3.3-rc1で動作しているデバイスが対象)

Windowsの場合

Windows Vista以降の全てのOSが対象で、攻撃者が中間者攻撃(Man-In-The-Middle Attack)を行える、「Blue Pinnacle」(CVE-2017-8628)の脆弱性の影響を受けます。

対策

Windowsは幸いにも本日月例のセキュリティアップデートを公開しており、このアップデートを適用することで攻撃を回避できるようです。

最近のWindows Updateはバグを抱え込んでいるので、もう少し経ってからアップデートしたい場合は、Bluetoothをオフにして利用することを強く推奨します。

ただし、Windows側の対策が出来たとしても、Bluetoothのサードパーティツール、ドライバが修正されなければ、完全に対策されたとは言えないような気がするので、ひとまずはBluetoothをオフにした方が良さそうですね・・・

BlueBorneを実際に利用して攻撃している様子

armisはBlueBorneを実際に利用して、Android、Linux、Windowsに攻撃している様子をYoutubeにアップロードしています。

Android

Linux

Windows

自分のAndroidが脆弱性の対象か簡単に確認する方法

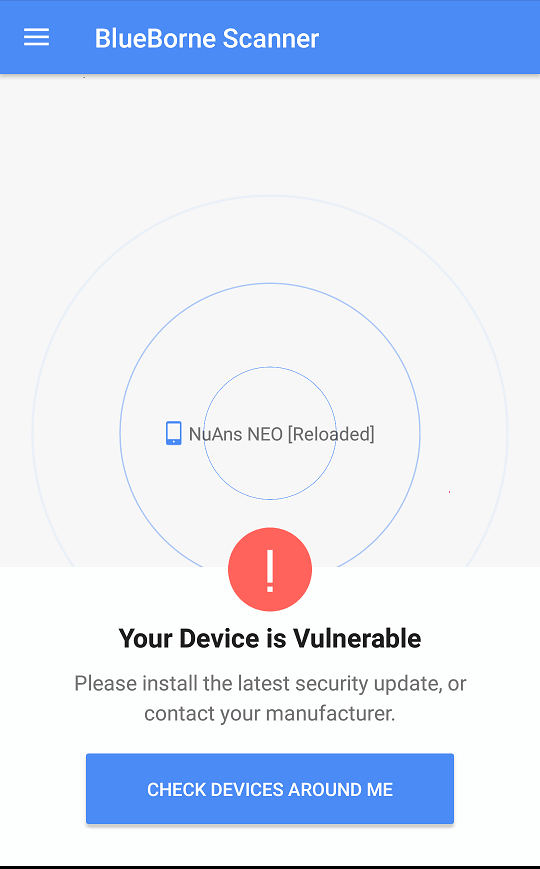

今回の問題を受け、armisが自分のAndroidはBlueBorneの対象かどうか簡単にチェックできる、「BlueBorne Vulnerability Scanner by Armis」をリリースしました。

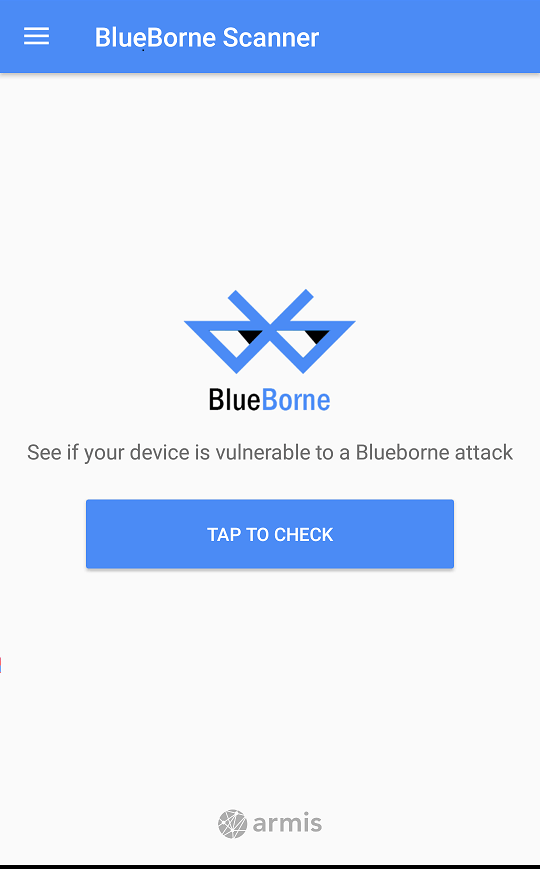

インストールして立ち上げると、画面中央に「TAP TO CHECK」ボタンが表示されますので、スキャンするためにタップします。

すると、匿名で統計情報を集めて良いか聞かれますので、嫌な場合はDenyを、問題無ければAllowをタップします。

残念ながら、BluBorneの脆弱性が修正されていないようですね。

アップデートの確認を行っても、最新のバージョンがインストールされています、と表示されるので、Bluetoothを無効化しないといけませんね・・・

まとめ とにかくまずはBluetoothを一旦オフに

久しぶりに影響でバイスがが多岐にわたる深刻な脆弱性が発見されましたね・・・

iOSについては、他のデバイスより早く対応できてるからすごい、という意見もあがりそうですが、昨今の脆弱性対策は足並みをそろえて、社会的な影響を抑える事がセオリーなので、必ずしもAppleがすごい、と言えるわけでは無いので、何とも言えない状況です・・・

今回の脆弱性は、内閣サイバーセキュリティセンター(NISC)も非常に警戒しているようで、Twitterで注意喚起を行っています。

とりあえず私達が今すぐ出来ることは、一旦Bluetoothをオフにして、対策が取れてから再度Bluetoothをオンにするのが無難そうですね。

このような有名な脆弱性には、今回のBlueBorneのように別名称が付くのですが、毎回どう読めば良いか迷いますね・・・ 今回はブルーボルネで良いんでしょうか・・・?

続報が入り次第更新していきたいと思います。

⚡️ “#BlueBorne 脆弱性に関する注意喚起 (NISC)”https://t.co/uURUA1mFAS

— 内閣サイバー(注意・警戒情報) (@nisc_forecast) 2017年9月13日

Source: armis